Ciudado con los mails: tu Mac está en peligro por un ‘exploit’ que Apple no ha arreglado

Se trata de un problema de seguridad grave.

Parece que la popularización cada vez mayor de los Mac está llevando a que los hackers dirijan sus miradas hacia un ecosistema que muchos pensaban que estaba blindado, pero que a medida que pasan los meses vamos comprobando que también tiene sus pequeños agujeros de seguridad. Y el de hoy, por desgracia, todavía no ha sido cerrado por la propia Apple y los usuarios estamos a la espera de un parche.

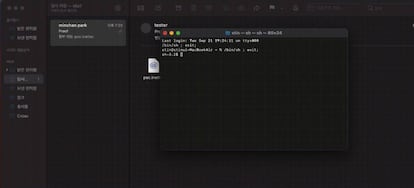

Básicamente, el descubrimiento que ha realizado el investigador Park Minchan, es que existe un error de ejecución en el código de macOS que permite a los ciberdelincuentes ejecutar comandos en nuestro ordenador. Y eso significa que si damos acceso a una amenaza así, es muy posible que todo lo que tengamos almacenado pueda correr peligro, así como nuestra actividad, que podría ser (también) monitorizada.

Un tipo de archivos, los sospechosos

Ha sido un investigador el que ha dado la voz de alarma al detectar que los archivos "inetloc" tienen un problema ya que permiten la ejecución de "comandos incrustados" y suelen distribuirse a través de mensajes de correo electrónico que recibimos en la bandeja de entrada como forma de acceder rápidamente a webs y otros recursos de internet. Si el usuario no está atento, o piensa que se trata de otra cosa y lo ejecuta, puede desencadenar una tormenta perfecta sobre su ordenador, sobre todo aquellos que tienen macOS Big Sur o anteriores (es decir, todos, porque Monterrey no ha salido oficialmente todavía).

Desde la investigación nos recuerdan que esta "vulnerabilidad en la forma en que macOS procesa los archivos inetloc hace que ejecute comandos incrustados en su interior [...], lo que permite la ejecución de comandos arbitrarios por parte del usuario sin ninguna advertencia o aviso". Hay que recordar que, originalmente, "los archivos inetloc eran accesos directos a una ubicación de Internet, como una fuente RSS o una ubicación de telnet; y contienen la dirección del servidor y posiblemente un nombre de usuario y contraseña para las conexiones SSH y telnet; se pueden crear escribiendo una URL en un editor de texto y arrastrando el texto al escritorio".

Al ejecutar ese archivo, los hackers pueden llevarnos a una página web fake y, desde allí, comenzar el proceso de instalación de malware para ejecutar en nuestro ordenador. De ahí que sea necesario volver a recordar que no es buena idea hacer doble clic sobre archivos adjuntos dentro de correos electrónico cuyos remitentes no conocemos o no esperamos.