Encuentran cómo ‘hackear’ un iPhone o un Tesla cambiando únicamente su nombre

Si lo hacemos, se abre la puerta a una peligrosa amenaza.

Hemos visto muchas cosas raras en el mundo de los teléfonos móviles y una de ellas, seguramente, fue aquella de las redes wifi que, si tenían un determinado nombre en su SSID, podían bloquear por completo nuestro terminal. La de hoy es una amenaza peculiar que, según un grupo de investigadores, afecta a los iPhone y algunos vehículos Tesla, que serían sensibles a este exploit.

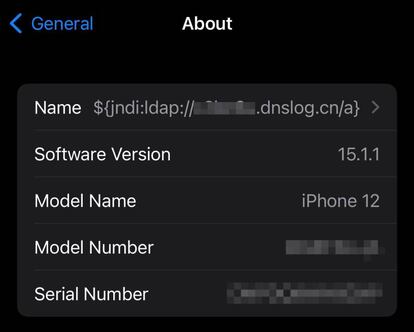

El caso es que, de momento, no se tiene la certeza de que este error haya sido explotado pero está ahí, y tiene que ver con la posibilidad de cambiar el nombre de nuestros dispositivos, o vehículos, por uno concreto que es capaz él solito de desencadenar una tormenta de problemas de seguridad que serían capaces de conectarlo con servidores remotos. Encima, para mejorar las cosas, esos mismos investigadores califican su descubrimiento como de "extremadamente grave".

¿Qué problema hay?

La amenaza que han encontrado tiene el nombre de Log4Shell y se activa en el momento que se cambia el nombre de nuestro dispositivo (o coche) a uno concreto que es capaz de activar un ping que activa la comunicación con servidores de Apple y Tesla. Tal y como explican "después de que se cambió el nombre, el tráfico entrante mostró solicitudes de URL de direcciones IP que pertenecen a Apple y, en el caso de Tesla, China Unicom, el socio de servicios móviles de la compañía para el mercado chino".

Es decir, que los responsables del descubrimiento fueron capaces de engañar a los servidores oficiales para que el dispositivo apuntará a otra URL de su elección. Ni qué decir tiene que una vulnerabilidad así, en manos de los expertos equivocados, podría poner en peligro la integridad y seguridad de los dispositivos. Al fin y al cabo, esa web de destino podría ser un sitio fake en el que alojar algún tipo de malware o cualquier otro tipo de amenaza.

Es evidente que un problema así podría suponer un problema grave para los usuarios pero a diferencia de otras ocasiones, no hay evidencias de que algún grupo lo haya aprovechado en el pasado, e incluso que en un futuro lo puedan llegar a hacer de una manera tan efectiva como la demostrada por el propio equipo de investigación. Al fin y al cabo se necesita un nivel de acceso al terminal prácticamente completo para conseguir convencernos de que cambiemos el nombre del iPhone, o el coche, a una cadena compleja de caracteres. Pero por si acaso, lo mejor es estar avisados.