Google retira 500 apps de su tienda por riesgo de malware

Entre todas sumaban hasta 100 millones de descargas

Entre todas sumaban hasta 100 millones de descargas

Gracias a un chip con fines maliciosos

Únicamente dos de cada diez pequeñas empresas cambian mensualmente las contraseñas de acceso

La conexión a la nube o la instalación de software son la principal fuente de ataques

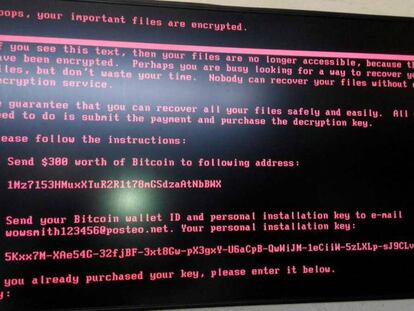

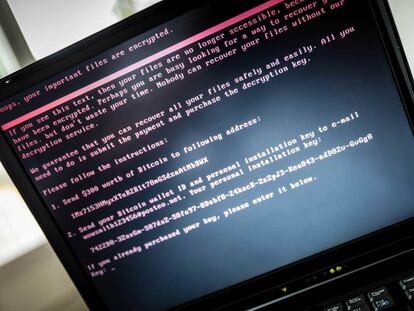

El virus Petya afectó a la naviera Maersk al causar congestión en casi 80 puertos

Busca hacerse con nuestros datos bancarios

Recopilan la información de los usuarios de forma remota

Los afectados son todas las personas en general, cuyos datos y expedientes han estado expuestos Esta situación pone de relieve las distintas vulnerabilidades algunas previsibles y evitables

Se esconde en apps fraudulentas

Las diligencias informativas serán tramitadas por el Cendoj Justicia asegura que no se ha producido ningún acceso indebido

Cada eslabón busca hacer daño de una forma diferente

Nos alertan desde la DGT y Guardia Civil

Una forma más efectiva de luchar contra el malware

El objetivo es lograr 50 millones en el segundo trimestre de 2018 Comprarían startups para compartir productos y procesos

Las empresas necesiten contratar varios proveedores de servicios en la nube para reducir el riesgo si hay un ataque

Tan solo el 4% de la información mundial se almacena en territorio europeo Este gran negocio se filtra hacia las ‘cloud’ del otro lado del Atlántico

Identifica cuándo una web es falsa para evitar timos

¿Será el fin de este potente virus?

Cuatro días después del ataque, el despacho sigue sin acceso al email y al teléfono DLA Piper trabaja con el FBI y la Agencia Nacional de la Delincuencia del Reino Unido en la investigación del ciberataque

La nueva IA aprenderá los comportamientos de los virus para eliminarlos

Desaparece el nombre completo en las notificaciones de sanciones administrativas por medio de anuncios Esta medida aparece recogida en el Anteproyecto de Ley de Protección de Datos

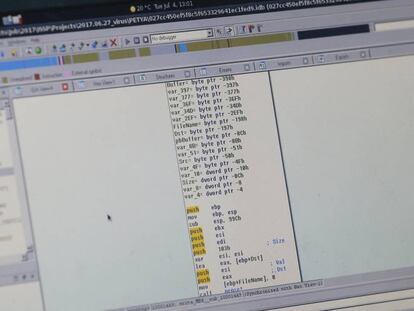

Utiliza el mismo exploit que Wannacry

Desde Incibe sostienen que toda pyme debe evaluar al proveedor con el que trabaja.

La abogacía tiene que nutrirse con profesionales muy distintos, desde programadores hasta ingenieros Detaca el papel que tendrá la formación en programación de los abogados

Para luchar contra el cibercrimen hay que fomentar la responsabilidad en la empresa

Una investigación de Trend Micro muestra lo vulnerables que son en pleno boom de la industria 4.0 El software que se ejecuta en muchos de estos robots está desactualizado

Un nuevo método oculta la URL en dispositivos móviles

Garantizará el derecho a que la información cedida sea borrada Asegurará que pueda traspasar su historial a otro proveedor

Acontecimientos como la expansión fulminante, global y masiva del malware WannaCry ponen de manifiesto los crecientes riesgos en el uso y el tratamiento de la información.

Garantizará al cliente el derecho a que la información cedida sea borrada Asegurará que pueda traspasar su historial a otro proveedor

Son el tercer riesgo a nivel internacional, después de los conflictos armados y el terrorismo Los ciberataques han crecido como consecuencia del incremento de la ciberdependencia

Para prevenir futuros ataques

Muchas empresas abogan por la terapia de choque Las prácticas más comunes son los ejercicios de 'pishing'

Nos alerta de páginas fraudulentas

Facebook lanza cinco consejos para evitar problemas de seguridad con los perfiles de empresa en la red social

Manuel Escalante y Berta Barrero asumen las direcciones de Defensa y Seguridad y Transporte Silvia Iranzo y María Rotondo entrarán en el consejo de la tecnológica

No es Piratas del Caribe 5

Los datos han acompañado a una guía práctica de protección de datos para los ciudadanos

Permite incluso parchear el sistema para bloquear amenazas

No siempre funcionan como un Antivirus tradicional